an_read">

Эксперты компании Lookout рассказали о спайвари Goontact, нацеленной на мобильные устройства (как Android, так и iOS).

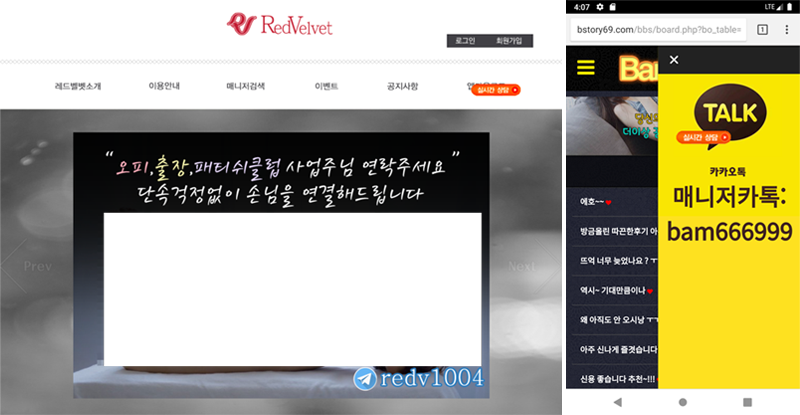

В настоящее время вредонос распространяется через сторонние сайты и чаще всего маскируется под специальные мессенджеры для связи с работницами эскорт-услуг. Причем целевая аудитория этих ресурсов ограничена китайскоязычными странами, а также Кореей и Японией. Исследователи отмечают, что, судя по языку, используемому в административных панелях на серверах злоумышленников, Goontact контролируют преступники, говорящие на китайском языке.

Проникнув на устройство пользователя, зараженные Goontact приложения похищают личную информацию жертв, включая фото, SMS-сообщения, списки контактов, идентификаторы устройство и номер телефона, и так далее.

Компания сообщает, что в целом активность Goontact очень похожа на другую вредоносную кампанию, тоже направленную на хищение данных и описанную Trend Micro еще в 2015 году. Аналитики Lookout полагают, что собранные при помощи вредоносных приложений данные впоследствии могут использоваться для вымогательства небольших выкупов у жертв, в противном случае злоумышленники угрожаю рассказать о сексуальных контактах пострадавшего его друзьям и знакомым.

«Мы уведомили Google и Apple об этой угрозе и активно сотрудничаем с ними, чтобы защитить пользователей Android и iOS от Goontact. Apple уже отозвала сертификаты, которые использовались подписи приложений, и теперь приложения перестанут работать на устройствах компании. Play Protect уведомит пользователей, если на их устройствах установлены какие-либо версии Android Goontact», — говорят эксперты.

Полный список всех зараженных Goontact приложений и индикаторы компрометации можно найти в блоге компании. Сайты, через которые обычно распространяются такие приложения. перечислены ниже.

Источник: xakep