ИБ-специалисты из компании Securonix сообщают, что злоумышленники атакуют плохо защищенные серверы Microsoft SQL (MS SQL) для доставки маяков Cobalt Strike и вымогателя FreeWorld.

Исследователи дали этой кампании название DB#JAMMER и отмечают, что она выделяется среди других набором инструментов и инфраструктурой.

«Некоторые из этих инструментов включают в себя enumeration-софт, полезные нагрузки RAT, программы для эксплуатации и кражи учетных данных, и, наконец, вымогательские полезные нагрузки, — пишут эксперты. — В этом качестве, судя по всему, используется новый вариант программы Mimic под названием FreeWorld».

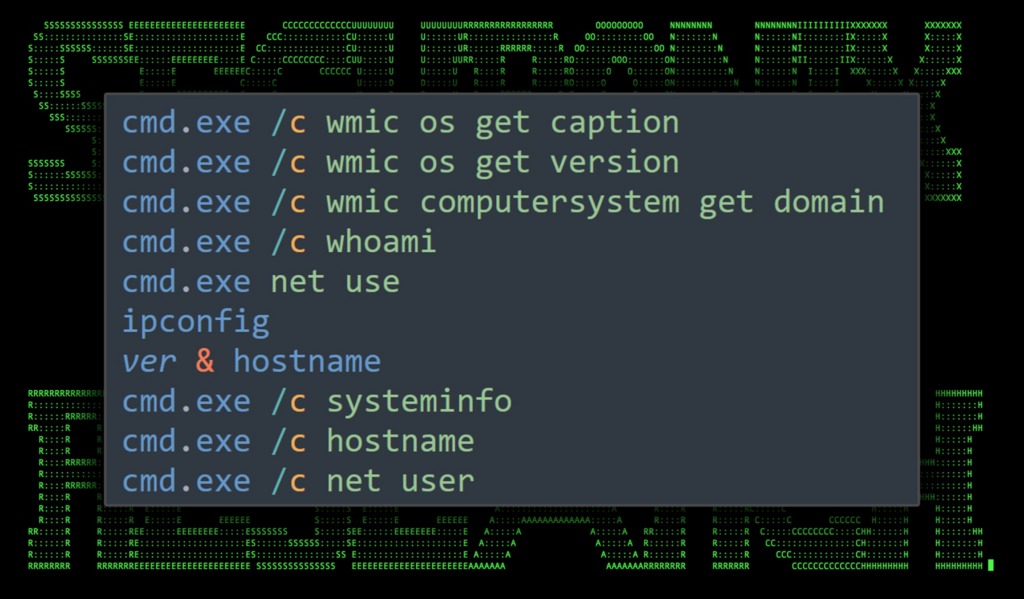

Первоначальный доступ к хосту жертвы хакеры получают посредством брутфорса серверов MS SQL, используя его для составления списков БД и последующего применения xp_cmdshell для выполнения шелл-команд и проведения разведки.

На следующем этапе злоумышленники обходят брандмауэр и устанавливают соединение с удаленным SMB-ресурсом для передачи файлов в систему жертвы и обратно, а также разворачивают вредоносные инструменты, включая Cobalt Strike.

Это, в свою очередь, открывает путь для использования легитимного ПО для удаленного доступа, AnyDesk, которое применяется для распространения вымогателя FreeWorld, но лишь после того как атакующие выполнят боковое перемещение, осуществят маппинг сети и кражу учетных данных. Также сообщается, что злоумышленники безуспешно пытались закрепиться в системах жертв через RDP и Ngrok.

Аналитики Securonix не связывают эти атаки с какой-либо конкретной вымогательской группировкой, но отмечают, что вымогатель FreeWorld построен на базе известного шифровальщика Mimic.

О Mimic ранее в этом году писали эксперты компании TrendMicro. По их словам, вымогатель был впервые обнаружен летом 2022 года и имеет сходства с вымогателем Conti, исходники которого утекли в открытый доступ в марте прошлого года.

Источник: xakep