По информации компании Cloudflare, в первом квартале 2023 года организаторы гиперобъемныех DDoS-атак (hyper-volumetric) перешли от использования скомпрометированных IoT-девайсов к использованию взломанных VPS. Это помогает злоумышленникам быстрее и проще создавать высокопроизводительные ботнеты, которые могут быть до 5000 раз мощнее, чем ботнеты на основе IoT.

Напомню, что «объемными» (volumetric) называются атаки, которые отличаются от классических DDoS-атак тем, что в этом случае злоумышленники сосредотачиваются на отправке как можно большего количества нежелательных HTTP-запросов на сервер жертвы, чтобы загрузить его ЦП и оперативную память, мешая пользователям использовать целевые сайты.

«Ботнеты нового поколения используют меньше устройств, но каждое из них значительно мощнее, — поясняет Cloudflare. — Поставщики облачных решений предлагают виртуальные частные серверы (VPS), позволяющие стартапам и компаниям создавать эффективные приложения. Недостатком является то, что они также позволяют злоумышленникам создавать высокопроизводительные ботнеты, которые могут быть в 5000 раз мощнее [обычных]».

Cloudflare сообщает, что уже работает с ключевыми поставщиками облачных решений и партнерами, стремясь бороться с новыми VPS-угрозами. В компании заявляют, что Cloudflare уже удалось уничтожить значительную часть новых ботнетов.

В целом Cloudflare сообщает, что в первом квартале текущего года отмечается увеличение вымогательских DDoS-атак на 60%, которые составляют 16% от общего числа всех зарегистрированных инцидентов. Такие DDoS-атаки продолжаются до тех пор, пока жертва не выполнит требования злоумышленника (как правило, хакеры требуют деньги за прекращение DDoS'а).

Наиболее пострадавшим от DDoS-атак странами в этом квартале стали Израиль, США, Канада и Турция. Злоумышленники атаковали интернет-сервисы, маркетинговые компании, а также сектора разработки ПО, игр и азартных игры.

Самая крупная атака, зафиксированная Cloudflare в этом квартале, превысила 71 миллион запросов в секунду. Еще одним заметным инцидентом стала DDoS-атака мощностью 1,3 терабит в секунду, направленная против неназванного поставщика телекоммуникационных услуг из Южной Америки.

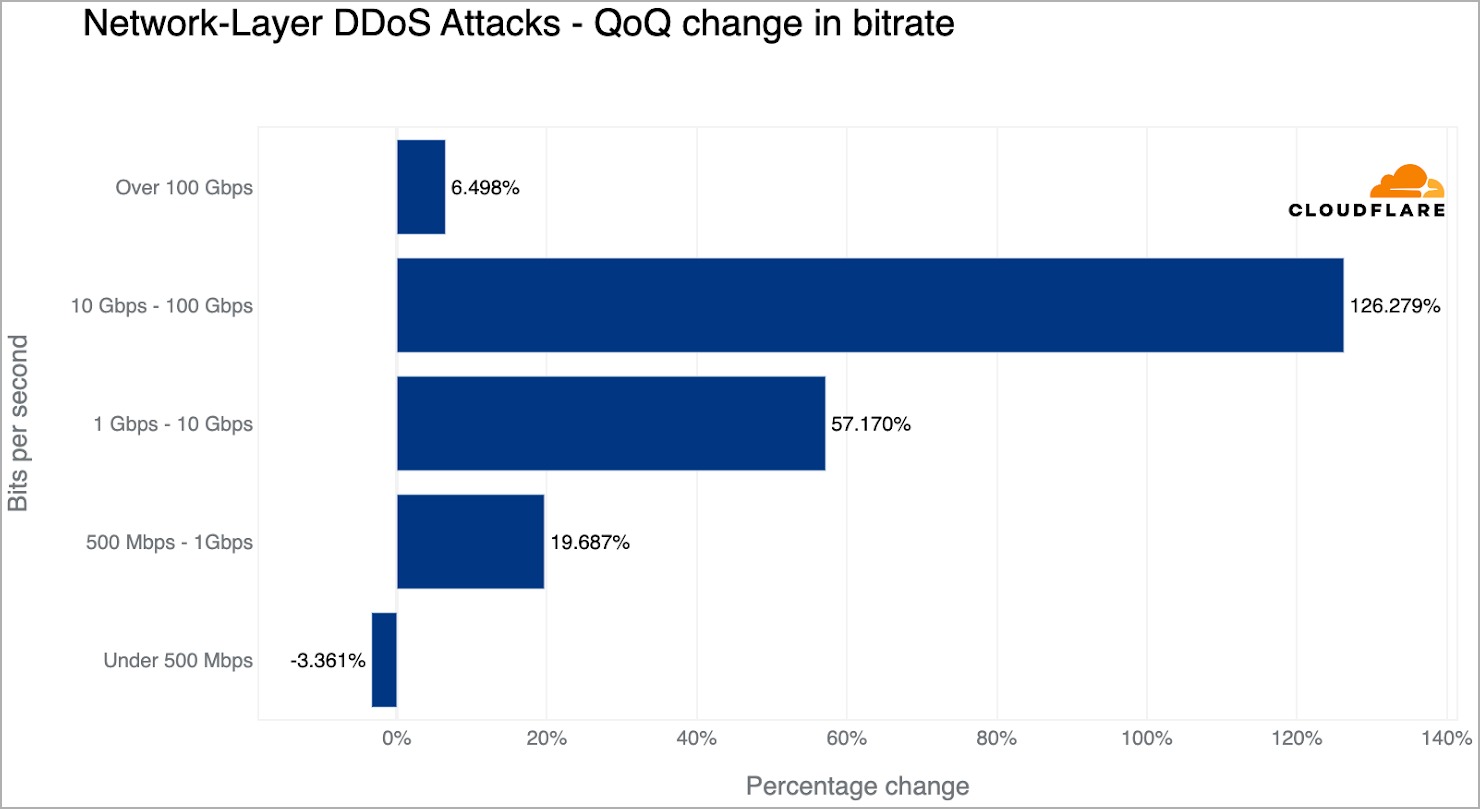

Что касается мощности и продолжительности атак, большинство из них (86,6%) длились менее 10 минут, а 91% не превышали 500 Мбит/сек. Однако отмечается, что растет количество масштабных атак, превышающих 100 Гбит/сек, — их стало больше примерно на 6,5% по сравнению с предыдущим кварталом.

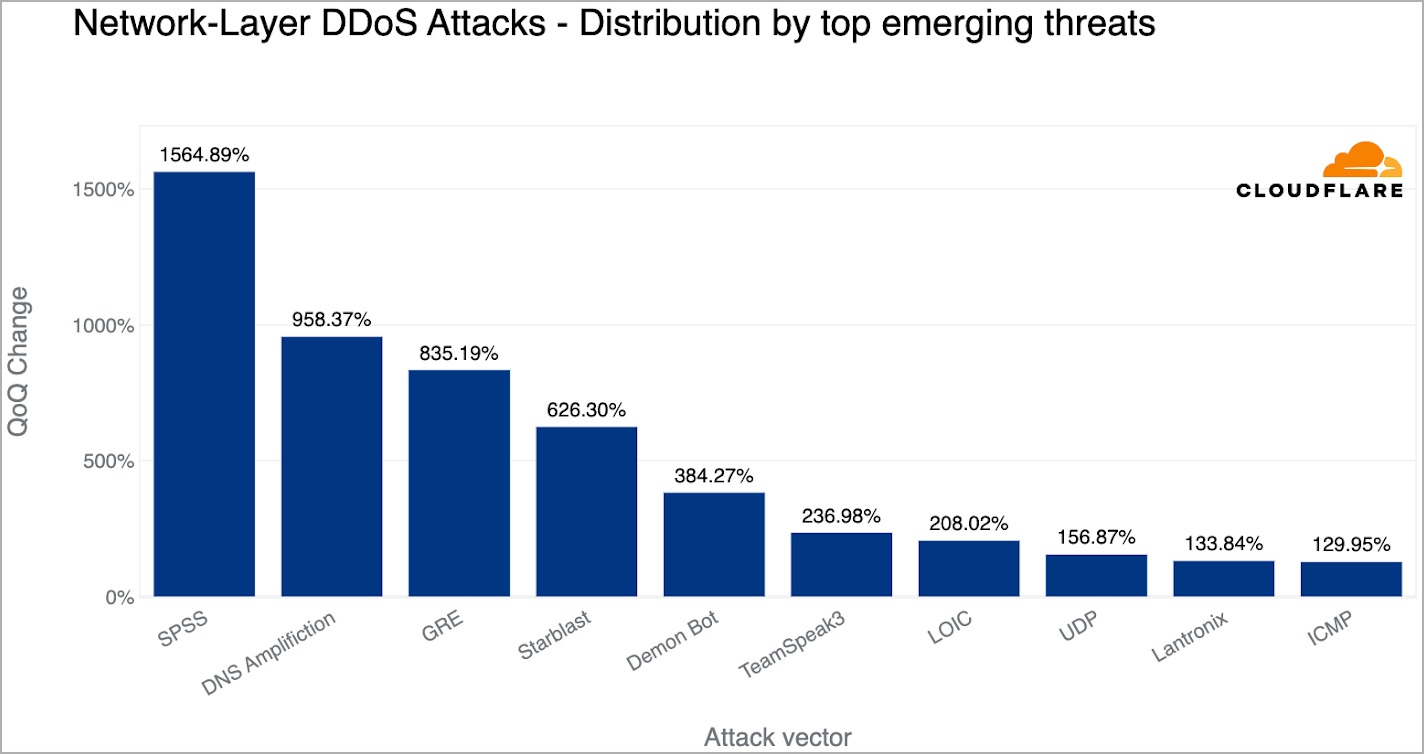

Также в первом квартале 2023 года Cloudflare зафиксировала следующие новые тенденции.

- Рост DDoS-атак на основе SPSS(Statistical product and service solutions) на 1565% по сравнению с предыдущим кварталом. Этому способствует эксплуатация двух уязвимостей (CVE-2021-22731 и CVE-2021-38153) в Sentinel RMS License Manager, используемых для запуска отраженных DDoS-атак.

- Рост числа DDoS-атак с DNS-амплификацией на 958 %. Злоумышленники используют недостатки инфраструктуры DNS для создания больших объемов трафика.

- На 835% в квартальном исчислении увеличилось количество DDoS-атак на основе GRE(Generic routing encapsulation). Злоумышленники злоупотребляют протоколом GRE, чтобы наводнить сеть жертвы мусорными запросами.

Источник: xakep