Вымогательская группировка LockBit взяла на себя ответственность за июньскую атаку на компанию Entrust, специализирующуюся на кибербезопасности. Хакеры уже начали публиковать на своем «сайте для утечек» украденные у компании данные.

О взломе Entrust стало известно еще в июне 2022 года. Тогда издание Bleeping Computer сообщало, что компания подверглась вымогательской атаке, в ходе которой из ее систем похитили данные. Представители Entrust подтвердили журналистам факт взлома, однако не сообщили никаких подробностей случившегося, ссылаясь на продолжающееся расследование инцидента.

«Наше расследование еще продолжается, но на сегодняшний день мы не обнаружили никаких признаков того, что инцидент как-то повлиял на работу или безопасность наших продуктов и сервисов, которые работают в изолированных от внутренних систем средах и полностью функциональны», — заявляли в компании.

При этом глава компании AdvIntel Виталий Кремез сообщал журналистам, что, по его информации, Entrust стала жертвой известной хак-группы, которая купила доступ к корпоративной сети у некоего продавца доступов.

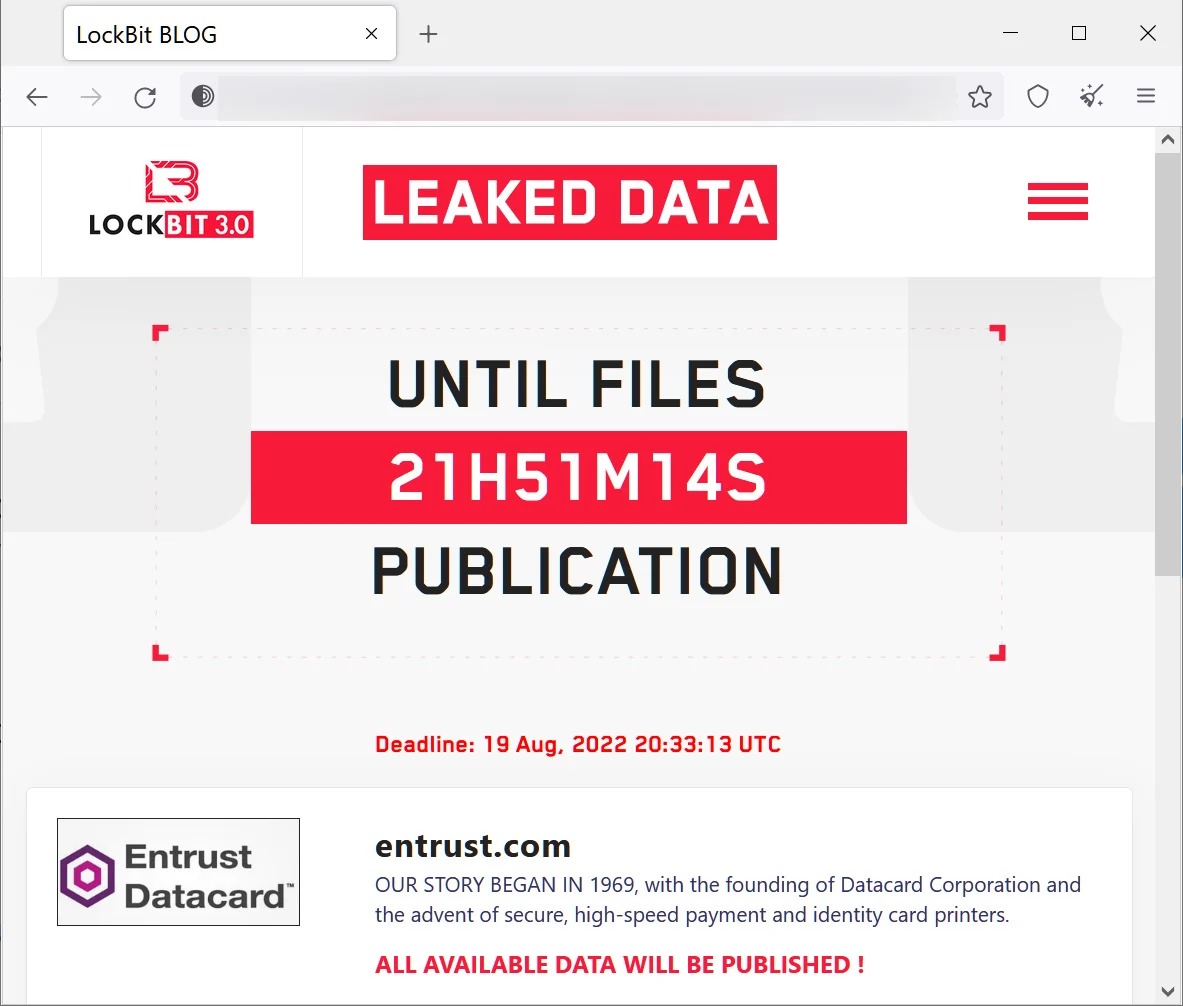

Как теперь заметил ИБ-эксперт Доминик Альвиери (Dominic Alvieri), на сайте, который хак-группа LockBit использует для «слива» данных, появился раздел, посвященный Entrust. Злоумышленники заявили, что сбираются опубликовать там все данные, украденные у компании. Обычно такие действия означают, что компания-жертва отказалась вести переговоры с вымогателями или выполнять их требования.

Так как злоумышленники уже начали публикацию данных, Альвиери смог изучить их, и сообщает, что в основном дамп состоит из бухгалтерских и юридических документов, а также маркетинговых таблиц.

В компании никак не прокомментировали заявления хакеров и публикацию похищенных данных.

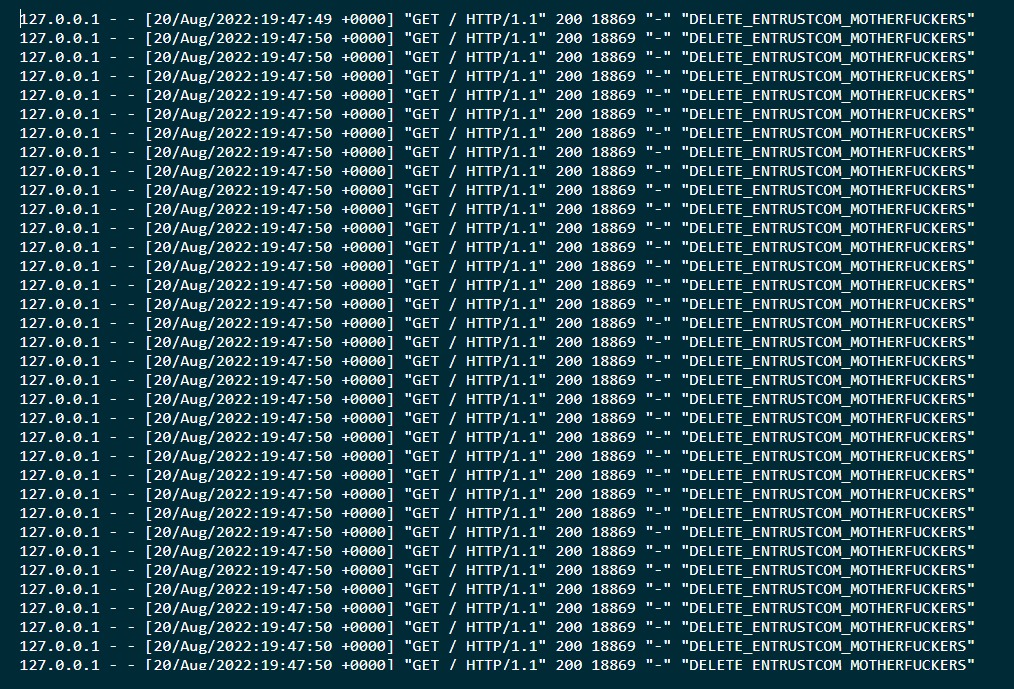

Нужно отметить, что Tor-сайт хакеров отключился вскоре после публикации данных, и группировка сообщила, что подверглась DDoS-атаке из-за взлома Entrust. Дело в том, что DDoS сопровождается сообщениями: «DELETE_ENTRUSTCOM_MOTHERFUCKERS».

Источник: xakep