Три года назад загадочная группа хакеров, известная как Shadow Brokers, опубликовала набор инструментов для взлома, что в каком-то смысле навсегда изменило цифровое пространство. Теперь исследователь в области кибербезопасности нашёл упоминание новой APT-группы в деле об утечке 2017 года.

Получивший название «Lost in Translation» набор включает десятки хакерских инструментов и эксплойтов, украденных у Агентства национальной безопасности (АНБ) США. Многие полагают, что Запад использовал эти инструменты для взлома других стран.

Одним из самых известных эксплойтов из этого набора является ETERNALBLUE, стоявший за атаками таких крупных вредоносов, как WannaCry и NotPetya.

Однако теперь исследователи обратили внимание ещё на один интересный файл, фигурировавший в утечке Shadow Brokers. Речь о «sigs.py», который расценивают как очень ценный элемент кибершпионажа.

Этот файл, как считают специалисты, представляет собой обычный вредоносный сканер, которым АНБ пользовалось для идентификации посторонних APT-групп во взломанных системах. Sigs.py содержит 44 сигнатуры для выявления хакерских инструментов, которыми пользуются другие киберпреступные группировки.

Спустя несколько лет три сигнатуры файла всё ещё остаются неопознанными — эксперты не могут приписать их ни к одному известному хакерскому инструменту.

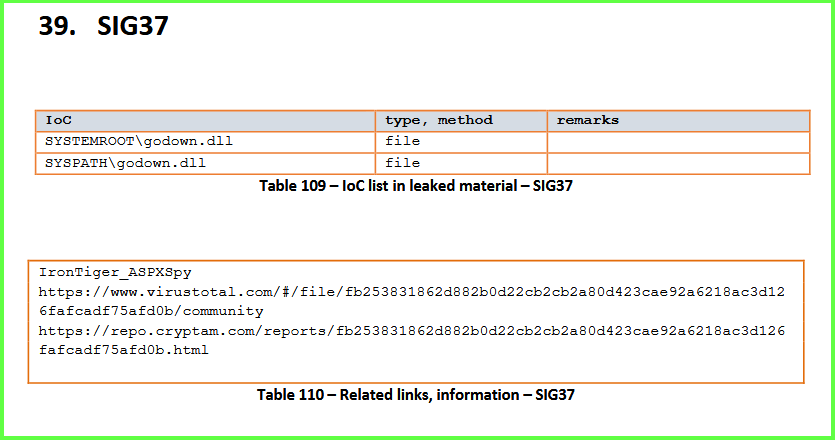

Тем не менее на онлайн-саммите OPCDE один из специалистов распознал сигнатуру под номером 37. Немного подправив её, он смог связать часть кода с китайской кибершпионской группой Iron Tiger (PDF).

Открытие принадлежит Хуану Андресу Герреро, бывшему сотруднику «Лаборатории Касперского» и Google. Специалист планирует опубликовать больше подробностей в отчёте, который выйдет на этой неделе. Также приводим ниже видеозапись саммита, на котором выступал Герреро.

Источник: anti-malware