Microsoft заявила, что российская хакерская группа, стоявшая за атакой на SolarWinds, атаковала Агентство США по международному развитию, использовав в этой кампании четыре новых семейства малвари.

Обнаруженные атаки исследователи приписывают русскоязычной хак‑группе APT29 (она же Cozy Bear, Dukes, Nobelium), которая, как считают эксперты, действует под эгидой российских властей.

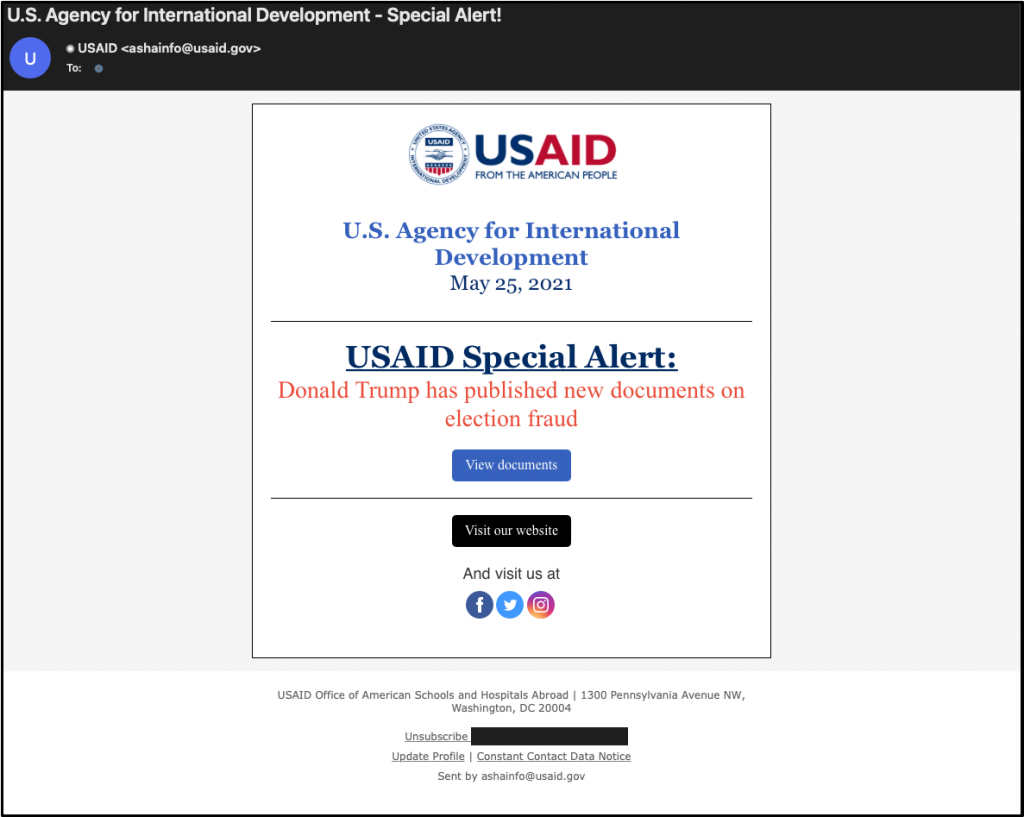

Исследователи сообщают, что хакеры скомпрометировали учетную запись АМР в Contact Contact, а затем использовали этот аккаунт, чтобы выдавать себя выдавали себя за представителей агентства в фишинговых письмах, которые выглядели аутентичными.

В общей сложности злоумышленники разослали такие послания примерно на 3000 учетных записей более чем в 150 различных организациях, включая правительственные учреждения и организации, занимающиеся международным развитием, гуманитарной и правозащитной деятельностью. Последняя волна этих атак началась 28 января 2021 года, а 25 мая заметно усилилась.

Порой фишинговые письма содержали ссылку, при нажатии на которую доставлялся вредоносный файл ICA-declass.iso, использовавшийся для внедрения маяка Cobalt Strike, получившего название NativeZone (Documents.dll). Этот бэкдор может использоваться для постоянного доступа к системе, бокового перемещения, извлечения данных и установки дополнительных вредоносных программ.

Если же базовой операционной системой жертвы была iOS, ее перенаправляляли на другой удаленный сервер с эксплоитом для тогда еще уязвимости нулевого дня CVE-2021-1879. Apple устранила этот недостаток в конце марта, признав, что проблема могла использоваться хакерами.

Также Microsoft опубликовала детали о четырех новых семействах малвари, использованных Nobelium в этих атаках: HTML-вложении под названием EnvyScout, загрузчике BoomBox, загрузчике-бэкдоре NativeZone, а также инструменте VaporRage, предназначенном для загрузки и запуска шелл-кода.

Источник: xakep