Эксперты французского исследовательского института INRIA, работающего в области компьютерных наук, теории управления и прикладной математики, сообщают, что правоохранительные органы плохо справляются с очисткой PDF-документов, которые публикуют на своих сайтах. В итоге из этих файлов можно почерпнуть много конфиденциальной информации, которую затем можно использовать для атак.

К таким выводам специалисты пришли после изучения 39 664 PDF-файлов, опубликованных на 75 сайтах силовых структур из 47 стран мира. Выяснилось, что лишь 38 ведомств имеют строгую политику в отношении программного обеспечения и регулярно обновляют свое ПО.

Так, восстановить конфиденциальные данные удалось из 76% проанализированных файлов. В частности, исследователи обнаружили:

- имя автора;

- название PDF-приложения;

- информацию об ОС;

- данные об устройстве;

- электронную почту автора документа;

- информацию о пути к файлу;

- комментарии и аннотации.

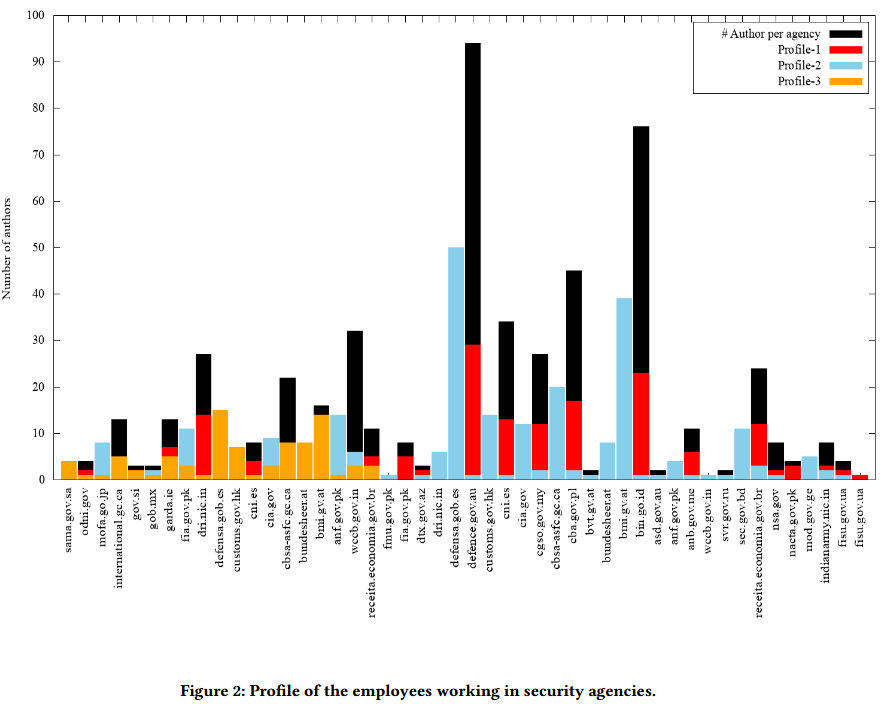

Исследователи предупреждают, что злоумышленники могут специально собирать такие документы с сайтов силовых структур и создавать профили как на отдельных сотрудников, так и на ведомства в целом.

«Например, мы нашли сотрудника силового ведомства, который ни разу не менял и не обновлял свое программное обеспечение более 5 лет. Также мы обнаружили в нашем наборе данных по меньшей мере 19 силовых структур, которые используют одно и то же программное обеспечение на протяжении двух и более лет.

Такая информация будет особенно интересна хакеру, который хочет нацелиться на человека с плохими софтверными привычками», — рассказывают авторы научной работы.

Даже когда правоохранители стараются очистить свои PDF-файлы от метаданных и артефактов, очистка редко соответствует стандартам и обычно оставляет после себя пригодные для использования данные. По словам исследователей, только 7 из 75 ведомств вообще старались очистить PDF-документы, но на деле только 3 из них удалили из файлов все конфиденциальные данные.

Источник: xakep