Информация о 2,6 млн пользователей DuoLingo, собранная при помощи скрапинга, опубликована на хакерском форуме. Дамп включает общедоступные логины и имена пользователей, а также приватную информацию, в том числе email-адреса и внутренние данные, связанные с сервисом DuoLingo.

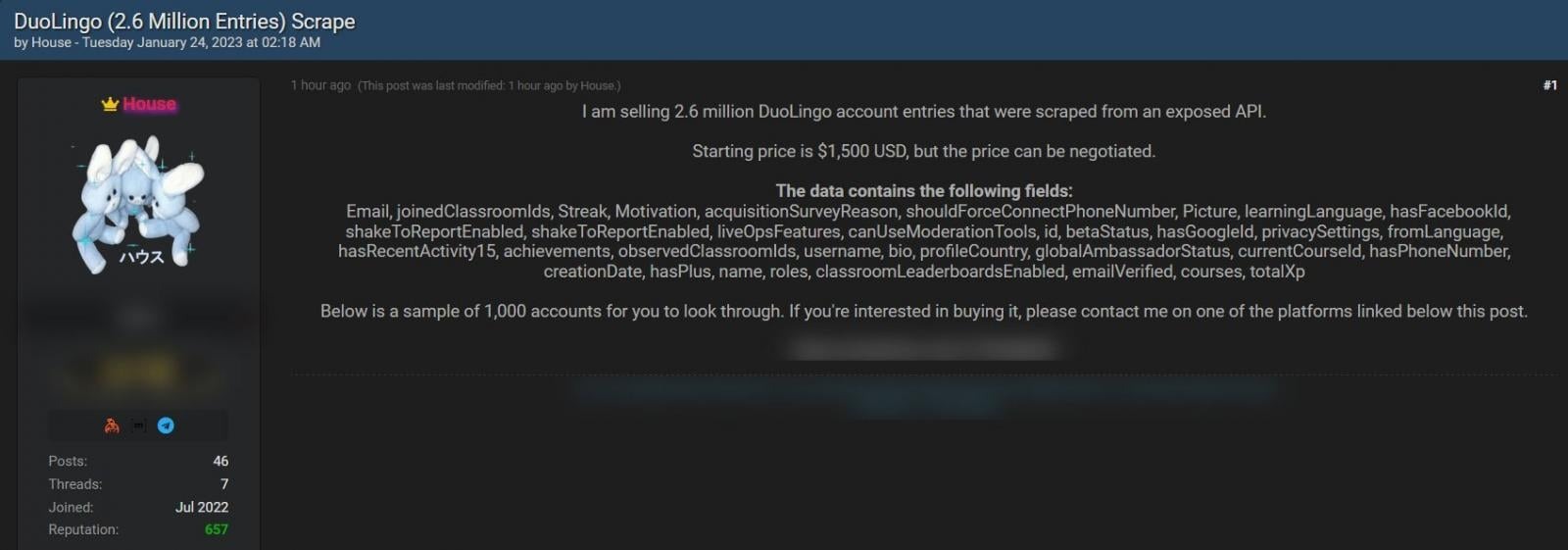

Издание Bleeping Computer рассказывает, что еще в январе 2023 года, на закрытом теперь форуме Breached продавались те же данные 2,6 млн пользователей DuoLingo, и тогда продавец просил за них 1500 долларов.

Хотя настоящее имя и логин являются общедоступной информацией и частью пользовательского профиля Duolingo, утечка email-адресов является более серьезной проблемой, так как позволяет использовать общедоступные данные в атаках.

Когда данные пользователей были впервые выставлены на продажу, представители DuoLingo подтвердили журналистам TheRecord, что информация была собрана из профилей пользователей при помощи скрапинга, и в компании изучают инцидент, чтобы понять, нужно ли принимать какие-то дополнительные меры предосторожности. При этом в DuoLingo не прокомментировали тот факт, что дамп содержал и адреса электронной почты, которые к общедоступной информации не относятся.

Как теперь сообщает VX-Underground, на этой неделе тот же набор данных был опубликован на новой версии хакерского форума Breached, и его оценили всего в 8 кредитов (внутренняя валюта сайта, примерно 2,13 доллара США).

Данные были собраны с помощью API, информацией о котором в сети открыто делятся как минимум с марта 2023 года, а ИБ-специалисты в X (бывший Twitter) давно предупреждали об этом и документировали возможные способы эксплуатации.

Фактически API позволяет любому отправлять username и получать выходные данные JSON, содержащие информацию из общедоступного профиля пользователя. Также можно ввести адрес электронной почты и узнать, связан ли он с действующей учетной записью DuoLingo. Это позволило скраперам «проверить» миллионы email-адресов, которые ранее фигурировали в других утечках данных, и связать их с конкретными учетными записями DuoLingo.

Злоумышленники тоже изучали API компании и отмечали, что всем, кто захочет использовать данные в фишинговых атаках, стоит обратить внимание на определенные поля, которые указывают на то, что некоторые пользователи DuoLingo имеют больше разрешений, чем обычно, а значит, являются более «интересными» целями.

Хуже того, журналисты сообщают, что этот API открыт до сих пор, даже после множества публичных предупреждений и скрапинга данных.

Источник: xakep