Итальянские и британские исследователи выявили четыре уязвимости в умных лампочках TP-Link Tapo L530E и соответствующем приложении Tapo. Эксплуатация этих багов позволяет перехватить пароль от Wi-Fi пользователя.

Стоит отметить, что умные лампочки серии Tapo L530E держат лидерство по продажам на зарубежных торговых площадках вроде Amazon. Приложение TP-link Tapo позволят управлять этими лампочками и насчитывает 10 млн установок в Google Play Store.

Именно из-за востребованности Tapo L530E специалисты решили проверить эти девайсы. Выяснилось, что умные лампочки подвергают опасности данные пользователей.

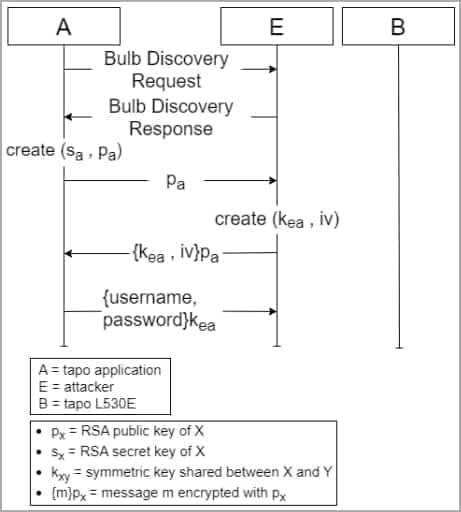

Согласно отчёту (PDF), первая уязвимость представляет собой некорректную аутентификацию в Tapo L503E. Условный атакующий может выдать себя за устройство в процессе обмена ключом сессии.

Брешь получила 8,8 балла по CVSS (высокая степень риска), в случае успешной эксплуатации она позволяет злоумышленнику вытащить пароль от аккаунта в Tapo и, соответственно, управлять умным девайсом.

Ещё один опасный баг получил 7,6 балла по CVSS, а корень его кроется в жёстко заданном в коде общем секрете с короткой контрольной суммой. Этот секрет атакующие могут вытащить с помощью брутфорса или декомпиляции приложения Tapo.

Третья проблема получила среднюю степень опасности. Она существует из-за недостаточной рандомизации в процессе симметричного шифрования. Это делает криптосхему предсказуемой.

Четвёртая уязвимость является следствием недостаточной проверки актуальности полученных сообщений. Поскольку ключи сессии остаются валидными в течение 24 часов, злоумышленники могут повторять сообщения в этом промежутке.

Наиболее опасный вектор атаки в этом случае завязан на маскировке действий атакующего под активность умной лампочки. Он позволяет вытащить из приложения Tapo учётные данные.

Источник: anti-malware