Аналитики Cisco Talos пишут, что русскоязычная хак-группа Gamaredon (она же Primitive Bear, Shuckworm, IronTiden и Callisto) атакует украинские организации с помощью нового инфостилера. Целями этой кампании становятся сотрудники украинских государственных, оборонных и правоохранительных органов.

Эксперты напоминают, что группа Gamaredon известна тем, что использует в своих кампаниях только инструменты собственной разработки, включая вредоносные скрипты, бэкдоры и инфостилеры.

В рамках новой кампании, которая началась в августе 2022 года и по-прежнему активна, хакеры стали применять новый инструмент для хищения информации, который способен извлекать с компьютеров жертв определенные типы файлов, а также развертывать дополнительные пейлоады.

«Это новый инфостилер, который Gamaredon ранее не использовала. Мы подозреваем, что это новый компонент семейства бэкдоров Giddome, но в настоящее время не можем это подтвердить», — пишут в Cisco Talos.

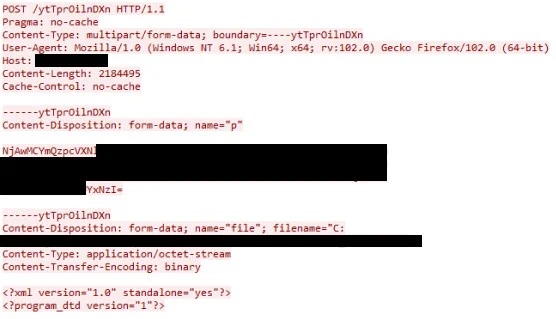

Новая малварь пока не получила собственного имени, но известно, что она имеет четкие инструкции по краже файлов со следующими расширениями: .doc, .docx, .xls, .rtf, .odt, .txt, .jpg, . jpeg, .pdf, .ps1, .rar, .zip, .7z и .mdb. Новый стилер Gamaredon может похищать файлы с подключенных устройств (локальных и удаленных), создавая для каждого украденного файла свой POST-запрос с метаданными и его содержимым.

Эксперты говорят, что этот инфостилер распространяется с помощью фишинговых писем, в которых содержатся документы Microsoft Office с вредоносными макросами VBS. Код VBS скрыт в удаленных шаблонах и выполняется при открытии документа, после чего загружает RAR-архив с LNK-файлами.

Файлы LNK предназначены для запуска mshta.exe, с целью загрузки и парсинга удаленного XML-файла, выполняющего вредоносный PowerShell-скрипт, который Gamaredon ранее уже использовала в своих шпионских кампаниях.

Другой скрипт PowerShell загружается и выполняется с целью сбора данных о зараженной системе (имя компьютера, VSN, скриншот закодированный base64) и последующей отправки этой информации на удаленный сервер.

Источник: xakep