Операторы Conti отключили остатки общедоступной инфраструктуры — два сервера в сети Tor, которые использовались для публикации данных жертв и ведения переговоров о выкупе. Админ-панель сайта Conti News и хранилище краденой информации закрыли еще месяц назад, и список неплательщиков все это время не пополнялся.

Уход последних серверов Conti в офлайн заметили в среду, 22 июня, участники проекта DarkFeed (мониторинг ransomware). В пятницу, по словам BleepingComputer, они по-прежнему были недоступны.

Во второй половине мая группировка, стоящая за Conti, начала сворачивать связанные с этим шифровальщиком операции. Серверы, используемые для коммуникаций и хранения данных, были выведены из эксплуатации, служба для ведения переговоров с жертвами отключена, загрузка на сайт информации об успешных атаках прекратилась.

Чтобы скрыть эти работы от аутсайдеров, ОПГ пустила дымовую завесу: поручила одному участнику проявлять активность на сайте. Он продолжал публиковать некие краденые данные (на поверку, результаты прежних атак) и поддразнивать одну из последних жертв — правительство Коста-Рики.

Массированная атака Conti на госструктуры Коста-Рики произошла в апреле. Злоумышленникам удалось украсть 672 Гбайт данных у 27 организаций и остановить работу ряда жизненно важных служб; в итоге в стране было объявлено чрезвычайное положение.

Решение упразднить бренд Conti назрело, прежде всего, из-за повышенного внимания со стороны ИБ-сообщества и правоохранительных органов. Атаки злоумышленников стали слишком дерзкими и громкими, а после утечки внутренних данных ОПГ некоторые твиттеряне начали собирать на преступников досье. Власти США, со своей стороны, объявили награду до $10 млн за головы руководителей преступного синдиката.

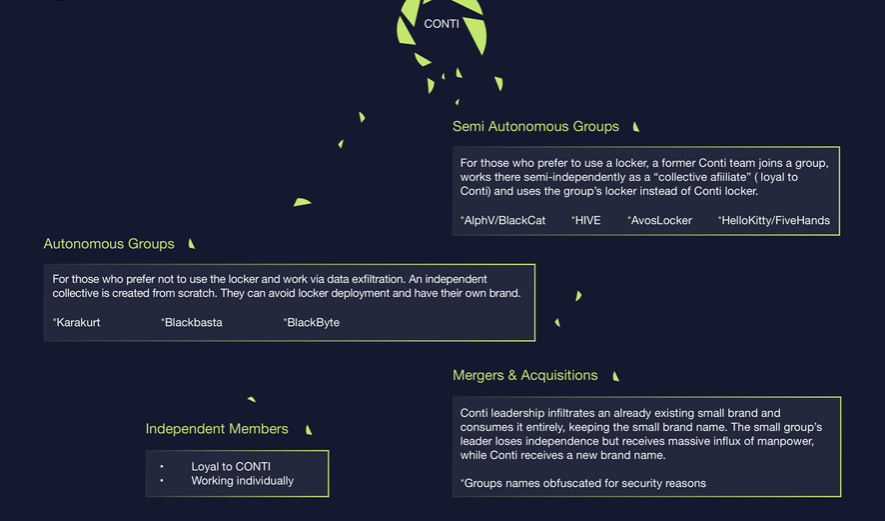

Поскольку операторы Conti активно устанавливали партнерские связи и охотно принимали под свое крыло менее удачливых коллег, они теперь могут себе позволить работать под другими брендами, разбившись на мелкие группы и сохраняя связи со своими главарями и специалистами — тестировщиками, разработчиками, программистами.

Источник: anti-malware