ИБ-исследователи и инженеры Qnap предупредили о появлении нового шифровальщика, атакующего NAS компании. Согласно заявлению самих хакеров, малварь DeadBolt шифрует устройства, используя 0-day уязвимость.

Bleeping Computer сообщает, что атаки начались 25 января, когда владельцы устройств Qnap стали обнаруживать, что их файлы зашифрованы, а имена файлов дополнены расширением .deadbolt. Изданию известно по меньшей мере о 15 жертвах новой малвари. Вместо записки с требованием выкупа, которую обычно помещают в каждой папке на устройстве, послание хакеров размещается прямо на странице входа в систему, как показано ниже.

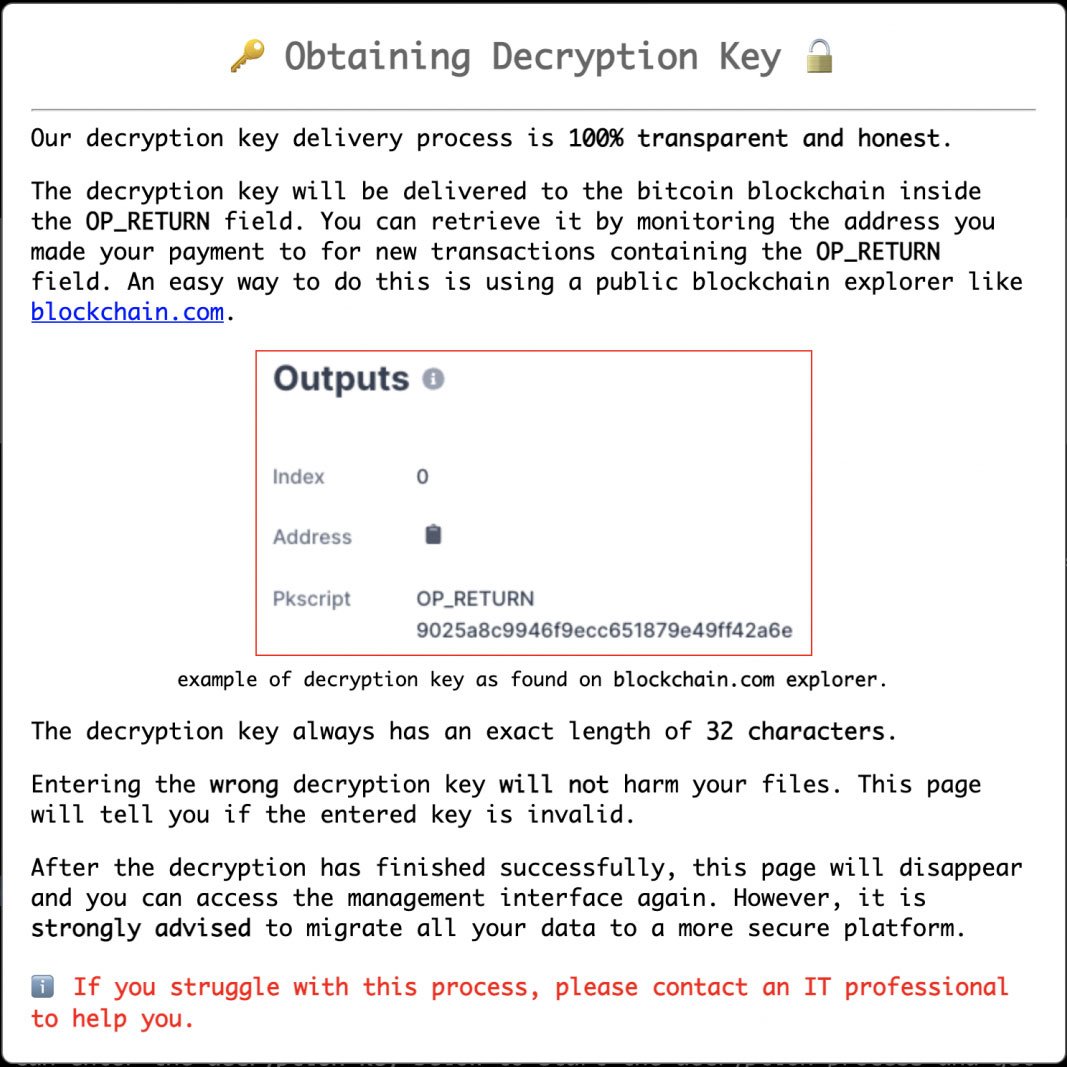

Жертву информируют о том, что она должна перевести 0,03 биткоина (приблизительно 1100 долларов США) на определенный биткоин-адрес, который уникален для каждого пострадавшего. После платежа злоумышленники сообщают, что они совершат ответную транзакцию по тому же адресу, которая будет включать в себя ключ для дешифрования данных. Журналисты подчеркивают, что в настоящее время нет никаких подтверждений тому, что выплата выкупа вообще приведет к получению ключа, а пользователи смогут расшифровывать свои файлы.

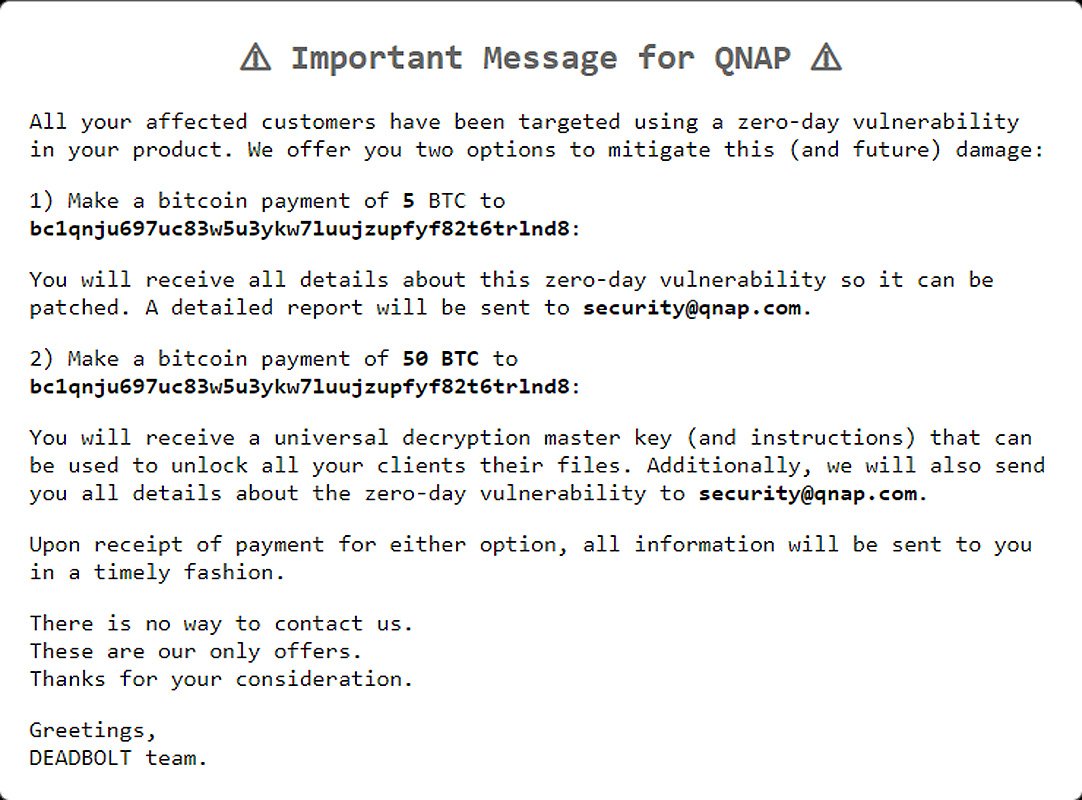

Интересно, что в записке с требованием выкупа есть отдельная ссылка, озаглавленная «Важное сообщение для Qnap», при нажатии на которую отображается сообщение для разработчиков. Авторы малвари DeadBolt пишут, что готовы раскрыть полную информацию об используемой ими уязвимости нулевого дня, если компания заплатит им 5 биткоинов (примерно 184 000 долларов США). Также они сообщают, что готовы продать мастер-ключ, который поможет расшифровать файлы всех жертв, и информацию о 0-day за 50 биткоинов, то есть почти за 1,85 миллиона долларов США.

Вымогатели подчеркивают, что связаться с ними можно только через биткоин-платежи.

Разработчики Qnap уже подтвердили информацию об атаках DeadBolt. Компания предупреждает пользователей:

«DeadBolt атакует все NAS, подключенные к интернету без какой-либо защиты, и шифрует данные пользователей с целью получения выкупа в биткоинах. Ваш NAS, подключенный к интернету, подвергается высокому риску, если на панели управления отображается сообщение “Служба системного администрирования может быть напрямую доступна с внешнего IP-адреса по следующим протоколам: HTTP”».

Пользователям настоятельно рекомендуется обновить QTS до последней доступной версии, а также как можно скорее отключить переадресацию портов на своем маршрутизаторе и функцию UPnP в NAS Qnap.

Источник: xakep