Один из участников киберпреступного сообщества выявил баг в системе шифрования знаменитой программы-вымогателя LockBit. Благодаря этой ошибке любая жертва могла расшифровать свои файлы без участия операторов.

Как объяснил пользователь Twitter под ником «3xp0rt», баг выявили киберпреступники, использующие вредонос LockBit по модели «вымогатель как услуга» (RaaS).

Напомним, что создатели шифровальщика с января 2020 года сдают в аренду свою разработку другим кибергруппировкам. С помощью LockBit многие злоумышленники шифруют важные файлы различных организаций, а потом требуют от последних заплатить выкуп.

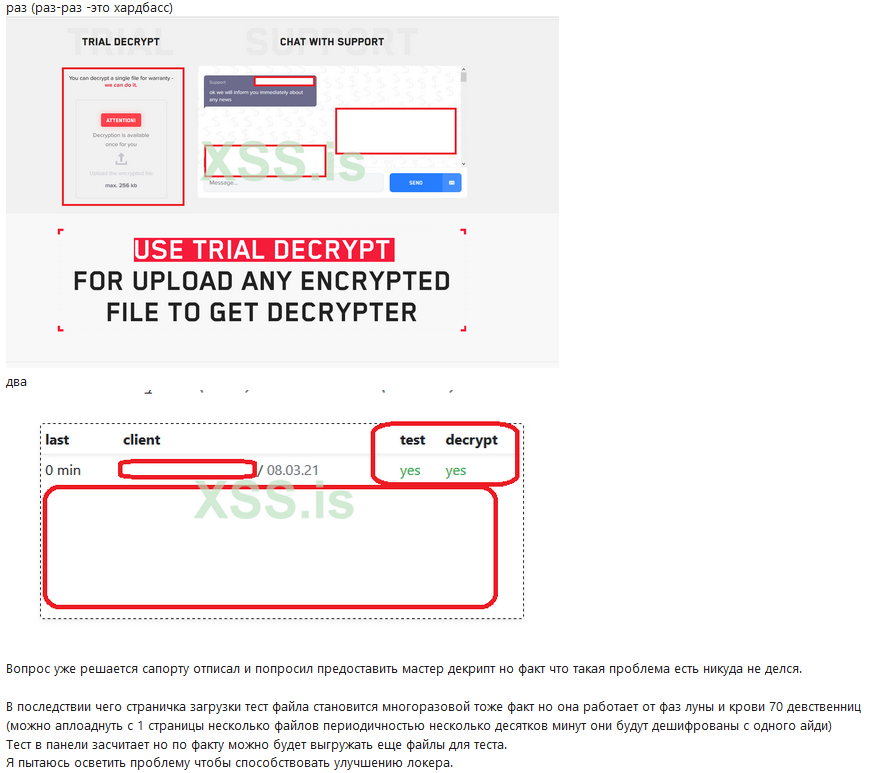

При этом жертва должна посетить определённый ресурс в дарквебе, на котором происходит обсуждение суммы выкупа. Там же можно частично расшифровать файлы, чтобы убедиться в наличии рабочего ключа у злоумышленников.

Оказалось, что в процедуре демонстрационной расшифровки файлов жертвы есть баг, позволяющий вернуть к прежнему состоянию все пострадавшие данные. Подробнее про ошибку рассказал русскоязычный киберпреступник Bassterlord.

Исходя из предыдущего опыта, разработчики LockBit должны устранить баг в течение нескольких дней. На это указывает и вывод в офлайн сайта киберпреступников, что как раз может свидетельствовать о работе над патчем.

Источник: anti-malware