Исследователи CrowdStrike обнаружили первую криптоджекинговую кампанию по добыче криптовалюты Dero. Операторы этой кампании нацелены на уязвимую инфраструктуру Kubernetes с открытыми API и борются с конкурирующими хак-группами, добывающими Monero на тех же машинах.

Dero рекламируется как альтернатива Monero, так же делая упор на анонимность. По сравнению с Monero и другими криптовалютами, Dero обещает более быструю и высокую прибыль от майнинга и, вероятно, поэтому уже привлекла внимание злоумышленников.

Аналитики CrowdStrike пишут, что эта кампания была замечена в феврале 2023 года, после обнаружения аномальной активности в клиентских кластерах Kubernetes.

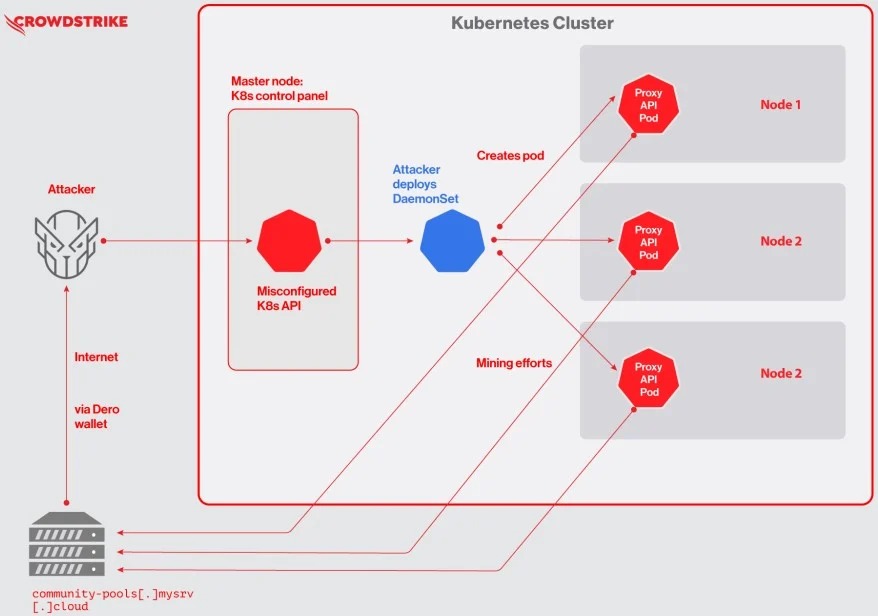

Атаки начинаются с того, что злоумышленники ищут открытые и уязвимые кластеры Kubernetes с аутентификацией --anonymous-auth=true, что позволяет любому желающему анонимно получить доступ к Kubernetes API.

Имея доступ API, злоумышленники разворачивают в системе DaemonSet proxy-api, что позволяет одновременно задействовать ресурсы всего кластера и майнить Dero, используя все доступные ресурсы. Майнеры присоединяются к пулу Dero, где каждый вносит свой вклад в общую вычислительную мощность и получает долю от любых вознаграждений.

По данным исследователей, Docker-образ, использованный в этой кампании, размещен на Docker Hub и представляет собой слегка модифицированный образ CentOS 7, содержащий дополнительные файлы с именами entrypoint.sh и pause. Первый файл запускает майнер Dero с жестко закодированным кошельком и пулом для майнинга, а бинарник pause представляет собой сам майнер.

Отмечается, что злоумышленники не пытаются осуществлять боковое перемещение, нарушать работу кластеров, воровать данные и наносить дополнительный ущерб своим жертвам, то есть эта кампания выглядит финансово мотивированной на все 100%.

Интересно, что, изучая эту кампанию, аналитики CrowdStrike обнаружили и другую хакерскую группировку, которая занимается добычей Monero и пытался захватывать те же ресурсы, «выживая» оттуда майнер Dero.

Эти хакеры удаляют DaemonSet proxy-api, используемый для майнинга Dero, а затем осуществляют более агрессивный захват кластера и пытаются выйти за пределы контейнера. Эти злоумышленники используют кастомный майнер XMRig для добычи Monero, причем стремятся майнить на хосте, а не в модулях, как это делают добытчики Dero. То есть вторая группировка стремится получить доступ к большему количеству вычислительных ресурсов и тем самым увеличить свою прибыль.

Фото: CrowdStrike

Источник: xakep